Mudanças entre as edições de "Segurança - Guia"

(Nova página: <font face="Verdana"> <div style="text-align: justify;"> ==http://www.aix.com.br/wiki/index.php?title=Usuários Usuários== ----) |

|||

| (2 revisões intermediárias pelo mesmo usuário não estão sendo mostradas) | |||

| Linha 1: | Linha 1: | ||

<font face="Verdana"> | <font face="Verdana"> | ||

<div style="text-align: justify;"> | <div style="text-align: justify;"> | ||

| − | == | + | ==Usuários== |

| + | As opções de segurança do sistema Giz são definidas por meio de bloqueio do acesso as opções do menu de cada módulo. | ||

| + | |||

| + | Apenas o administrador do sistema tem acesso a esta opção. | ||

| + | |||

| + | |||

| + | [[Image:bas_img_374.jpg]] | ||

| + | |||

| + | |||

| + | [[Image:bas_img_375.jpg]] | ||

| + | |||

| + | |||

| + | [[Image:bas_img_376.jpg]] | ||

| + | |||

| + | |||

| + | Botão para acesso [[Image:bas_img_377.jpg]] | ||

| + | |||

| + | |||

| + | Para utilizar este recurso o usuário vai definir a senha de Supervisor Financeiro, Acadêmico e Especial. | ||

| + | |||

| + | |||

| + | [[Image:bas_img_378.jpg]] | ||

| + | |||

| + | |||

| + | [[Image:bas_img_379.jpg]] | ||

| + | |||

| + | |||

| + | [[Image:bas_img_380.jpg]] | ||

| + | |||

| + | |||

| + | [[Image:bas_img_381.jpg]] | ||

| + | |||

| + | |||

| + | ==Auditoria== | ||

| + | O sistema Giz realiza auditorias em todas as tabelas, em todos os módulos e menus que os usuários acessam. Todos os usuários precisarão possuir permissão em todos os bancos de dados do sistema ou pertencerem a uma permissão integrada do Windows NT. | ||

| + | |||

| + | |||

| + | [[Image:bas_img_382.jpg]] | ||

---- | ---- | ||

Edição atual tal como às 15h35min de 7 de junho de 2010

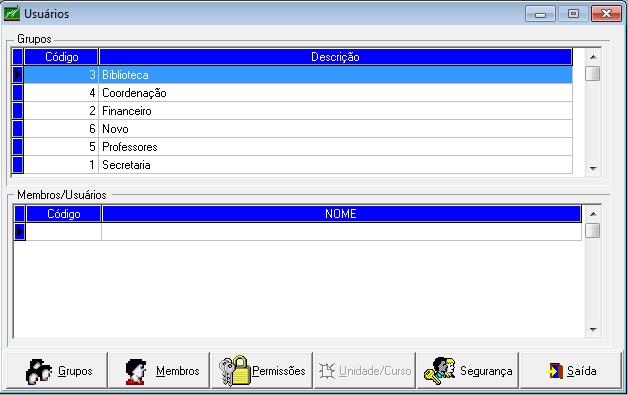

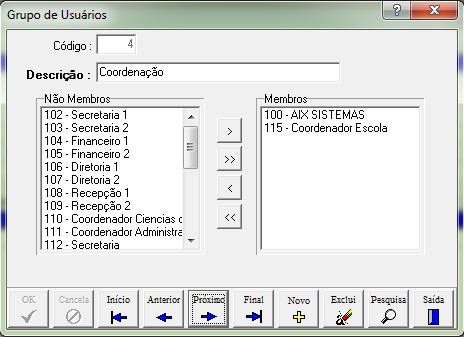

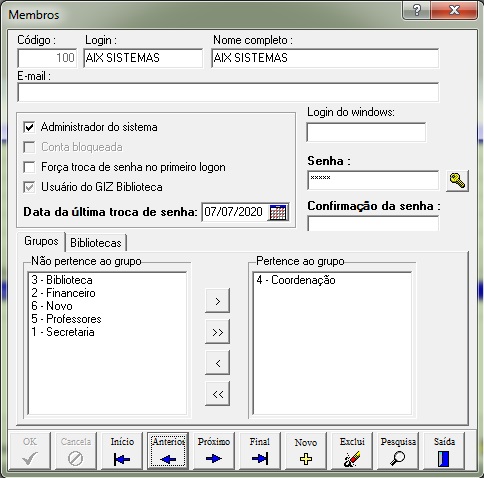

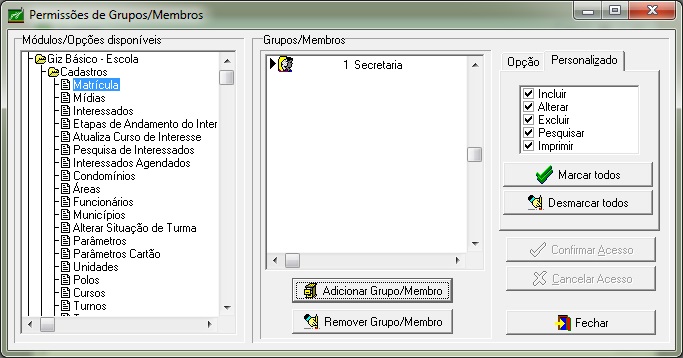

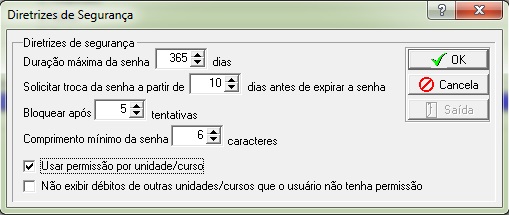

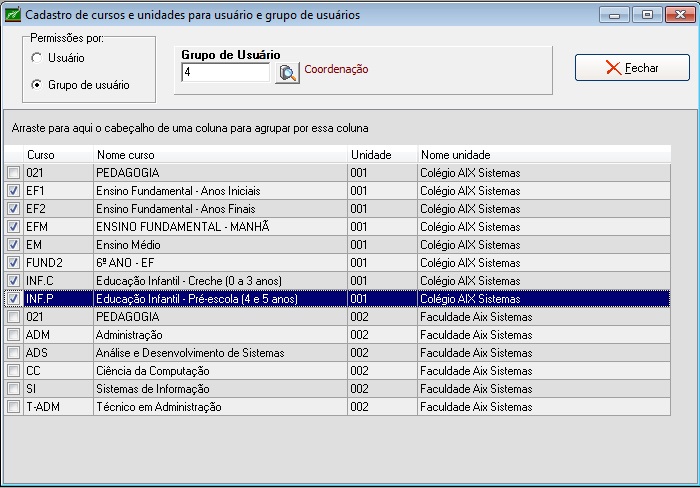

Usuários

As opções de segurança do sistema Giz são definidas por meio de bloqueio do acesso as opções do menu de cada módulo.

Apenas o administrador do sistema tem acesso a esta opção.

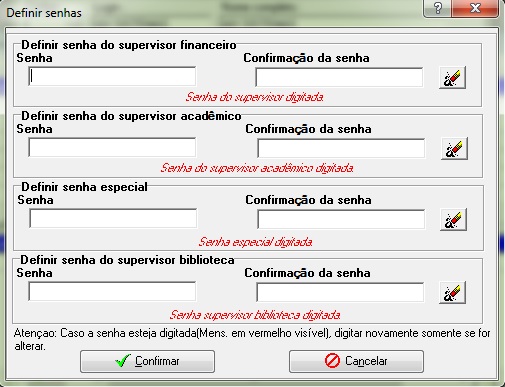

Para utilizar este recurso o usuário vai definir a senha de Supervisor Financeiro, Acadêmico e Especial.

Auditoria

O sistema Giz realiza auditorias em todas as tabelas, em todos os módulos e menus que os usuários acessam. Todos os usuários precisarão possuir permissão em todos os bancos de dados do sistema ou pertencerem a uma permissão integrada do Windows NT.